A teleproteção é um pilar para a segurança e eficiência dos sistemas elétricos. Em cenários de faltas, decisões em milissegundos fazem a diferença entre isolar o trecho defeituoso com seletividade ou propagar distúrbios pela rede. Este conteúdo, inspirado no webinar da Conprove, apresenta os principais meios de comunicação, esquemas de teleproteção e práticas de teste e validação em ponta-a-ponta.

Assista ao corte do webinar:

Conheça todos os nossos produtos: https://conprove.com/todos-produtos/

Saiba mais sobre o CTC (Conprove Test Center): https://conprove.com/produto/07-ctc-conprove-test-center/

Meios de comunicação: opções, cenários e trade-offs

- Fibra óptica (OPGW, SDH/SONET, MPLS‑TP, IP/MPLS): alta largura de banda, baixa latência e imunidade a EMI. OPGW é ideal em linhas de transmissão; MPLS‑TP/IP oferece engenharia de tráfego, QoS e caminhos protegidos.

- PLC (Power Line Carrier): aproveita a própria LT para comunicação em distâncias longas. Útil onde não há fibra; atenção a atenuação, ruído e planejamento de frequência.

- Micro‑ondas: alternativa sem fio com baixa latência, adequada para redundância de rota; exige visada e licenciamento.

- Redes celulares privadas (LTE/5G): viáveis para contingências e redundância, com slicing/QoS; avaliar cobertura, disponibilidade e jitter.

- IEC 61850 sobre WAN: permite GOOSE/Reports em redes IP com engenharia de QoS, VLANs e segmentação; recomenda-se sincronismo robusto e monitoração de desempenho.

Diretriz prática: combine dois meios distintos (ex.: OPGW + micro‑ondas) para diversidade de rota e de tecnologia, reduzindo falhas correlacionadas.

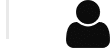

Esquemas de teleproteção mais utilizados

- POTT/PUTT (Permissive Overreaching/Underreaching Transfer Trip): troca permissiva para liberar a abertura quando critérios locais são atendidos. Bom compromisso entre velocidade e segurança.

- Blocking (BPTT/HCBB): abertura local é inibida se o remoto sinaliza bloqueio. Robusto contra indevidas, depende de latência consistente.

- DTT (Direct Transfer Trip): comando direto de disparo; requer camadas adicionais de segurança, autenticação e intertravamentos.

- 87L (Diferencial de Linha): comutações baseadas em corrente diferencial com troca fasorial; exige sincronismo preciso e baixa assimetria de atraso.

- Métodos por Traveling Waves (TW): baseados em frentes de alta frequência e tempo de chegada; extremamente rápidos, sensíveis ao sincronismo e banda passante.

Seleção do esquema depende de: topologia, disponibilidade de mídia, requisitos de tempo, filosofia de proteção e perfil de risco.

Requisitos de desempenho e sincronismo

- Latência e jitter: determinam margens de temporização, detecção e bloqueio; defina SLAs por serviço (proteção vs. supervisão).

- QoS e engenharia de tráfego: priorização, filas e policers; evite congestionamento e buffering excessivo.

- Disponibilidade e redundância: rotas físicas distintas, failover determinístico, monitoração de health-check e KPIs.

- Sincronismo temporal: PTP (IEEE 1588) ou GNSS/GPS para 87L/TW/PMU; auditoria do offset e holdover em falhas de clock.

- Cibersegurança: hardening, autenticação de comandos (DTT), segmentação (VLAN/VPN), listas de controle, registro e trilhas de auditoria.

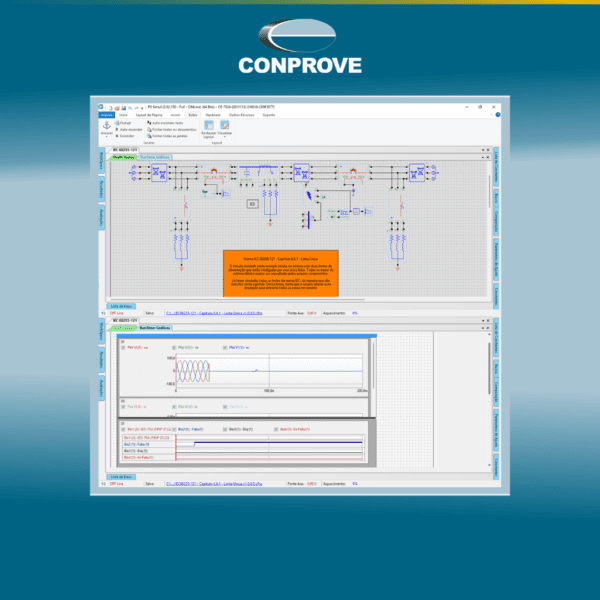

Testes e validação ponta‑a‑ponta com o CTC

Validar teleproteção vai além de testes locais no relé. É fundamental exercitar a cadeia completa comunicação + lógica + temporizações.

- Sequências ponta‑a‑ponta: cenários coordenados em ambos os terminais, com injeções sincronizadas.

- Emulação de latência/jitter: avaliação do comportamento do esquema frente a variações controladas.

- Verificação de lógicas: intertravamentos, supervisões, condições permissivas/bloqueio e tempos de coordenação.

- Medições e evidências: captura de tempos de ida/volta, cronometria de atuação, gravação de oscilografias e relatórios.

O CTC (Conprove Test Center) integra planejamento de ensaios, execução coordenada, registro de resultados e geração de relatórios auditáveis, acelerando FAT/SAT e manutenções.

Boas práticas de arquitetura

- Filosofia clara de seletividade e coordenação: defina critérios de atuação por zona e função.

- Diversidade real de mídia e rota: evite dutos comuns e pontos únicos de falha.

- Telecom “protection‑grade”: latência determinística, QoS garantida, monitoramento ativo e SLAs alinhados ao trip time.

- Observabilidade e KPIs: tendência de latência, taxas de perda, falhas de sincronismo, tempo de eliminação de faltas e indisponibilidade de canal.

- Gestão de mudanças: versão de ajustes, rastreabilidade e testes regressivos após intervenções.

Casos de uso típicos

- LTs críticas com 87L: quando há fibra dedicada e necessidade de resposta ultrarrápida.

- Backbone OPGW + micro‑ondas: redundância de tecnologia e rota para POTT/Blocking.

- Ambientes sem fibra: PLC como principal, com rádio como redundância operacional.

- Integração IEC 61850 sobre WAN: GOOSE com QoS e sincronismo PTP para esquemas baseados em sinais lógicos.

Conclusão

Teleproteção confiável nasce do casamento entre esquemas de proteção sólidos, comunicação determinística e testes ponta‑a‑ponta. Com uma arquitetura bem projetada e validação sistemática via CTC, é possível reduzir tempos de limpeza, evitar indevidas e elevar a resiliência do sistema.

Assista ao conteúdo: https://youtu.be/iyQMHVSMKYs

Explore nossos produtos: https://conprove.com/todos-produtos/

Conheça o CTC: https://conprove.com/produto/07-ctc-conprove-test-center/